Actualités

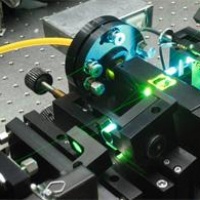

Sous le plus grand chiffrement du monde

Protéger le contenu d’une liaison optique pose quelques problèmes techniques. A commencer par le fait qu’en général, le chiffrement « classique » s’effectue en amont de la partie optique, sur une base cuivre, procédé qui plafonne en moyenne aux environs de 10 Gigabits par seconde. On est loin des 100 Gb/s –voir plus- d’une liaison […]

Le financier, le Lion et le hacker

Une fois n’est pas coutume, mais c’est la fois de trop Car en touchant ce jour au roi des animaux, Un hacker pourrait bien déclencher un typhon. C’était en une époque où les puissants, dit-on, Blackberisaient souvent, e-mailaient tant et plus Jouaient du PDA et de la carte à puce. Cela tranchait beaucoup avec les […]

Lorsque les claviers sont trop bavards

Le rayonnement électromagnétique d’un clavier peut « s’entendre » à plusieurs dizaines de mètres. C’est un fait connu de tous les opérateurs radio modernes, qui utilisent depuis belle lurette des récepteurs à traitement logiciel. C’est également un point technique connu des barbouzes les plus débutantes, car la récupération des données émises par le « scan […]

De la guerre considérée comme une partie de hack

« From Russia with love », pourraient être légendés les graphiques illustrant le dernier papier de Danchev sur la cyber-attaque du 27 août contre la Géorgie. Des graphiques qui montrent la violence de l’assaut, sa brièveté également, mais qui surtout prouvent à quel point « l’electronic & information warfare » est devenue indissociable de toute […]

Périmétrique empoisonné et ruse d’anti-antivirus

La guerre contre les antivirus douteux et les « paniquiciels » (cousin gaulois du Scareware) est loin d’être gagnée. Tous les chevaux du roi, Microsoft et l’Etat de Washington, avaient bien, il y a deux semaines, condamné un vendeur d’antivirus frelaté. Mais pour un aigrefin mis sous les verrous, il en apparaît vingt autres. L’un […]

Le réseau et le gourmet sans-culotte

« Déculottez votre réseau » incite Midnight Research. Et ce grâce à « Depant », une sorte de mélange légèrement explosif dont la composition mérite quelque attention. Sur une machine Linux bien troussée, faites revenir à son état normal le fichier gz mijoté par MRL. Il s’en dégage immédiatement le bouquet subtil de Nmap et […]

Les 36 bugs d’Oracle

36 trous au moins de répertoriés, une vingtaine de correctifs et des mises à jour prévues pour la base de données elle-même, le serveur d’applications, l’e-business suite, PeopleSoft et le WebLogic Server. Pour l’heure, Alexander Kornbrust est encore en train de travailler sur l’évaluation de dangerosité des trous… un blog à surveiller dans les jours […]

McAfee, tout sur le S.E., ou presque

McAfee consacre la presque totalité des 48 pages de son « Security journal » au Social Engineering. Sous la phrase d’accroche « Cybercrime gets personal », les chercheurs de l’Avert Lab ont brossé un tableau tant psychologique que statistique de « l’espion industriel » et de l’escroc « à micro-ciblage ». On peut, concluent en […]

Microsoft, failles passées, boule de cristal et gouffre de Padirac

20 trous –dont certains vertigineux-, 11 bouchons : le dernier mardi des rustines a comporté, outre son lot de failles IE (et IIS) mensuel, quelques nouveautés intéressantes. A commencer par un « non-bouchon », celui de la faille 951306… Tout compte fait, il faudra se contenter pour l’instant des « mesures de contournement », la […]

Quantas : aucun pilote dans l’avion

Après une « longue » enquête de 2 jours de la part de l’ATSB (Australian Transport Safety Bureau), il apparaît que les Airbus de la compagnie Quantas (voir article du 13 octobre) n’ont rien à craindre de la part des passagers et de leurs ordinateurs à souris sans fil . ABC News nous apprend que, […]

Plus de rubriques

- Malware

- Fuite d'information

- Hack

- Cyber délinquance

- Technologie

- Social engineering

- Alerte

- Documentation

- Société

- Sinistralité

- Analyse

- Forum de la Cybercriminalité

- Sensibilisation

- Organisme Officiel

- Espionnage

- Récompense

- Concours

- Les Assises de la Sécurité

- Scada

- Réseau

- Sécurité

- Education

- Conférence

- Forensique

- Exploit

- Formation

- SPAM

- Administration

- Personnage

- Billet

- Piratage

- Hacktivisme

- Vie privée

- Chantage

- Stockage

- Attaque

- Vol de données

- Chiffrement

- IoT / Scada

MORE_POSTS

Archives

| lun | mar | mer | jeu | ven | sam | dim |

|---|---|---|---|---|---|---|

| « Déc | ||||||

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |