Actualités

La Grande Bretagne forge sa Loppsi

A la fois politique de protection des usagers des nouvelles technologies, dispositif visant à renforcer la confiance dans les TIC en Grande Bretagne, plateforme de cyber délation ouverte aux entreprises comme au particulier, dénonciation de l’omniprésence des dangers sur Internet (en utilisant les données « objectives » de éditeurs d’antivirus), le UK Cyber Security Strategy […]

La maintenance, meilleur moyen de diminuer un MTBF ?

Nos confrères de Datacenter Knowledge publient un article décapant sur les risques provoqués par des opérations de maintenance abusives. La thèse est soutenue par Steve Fairfax, Président de MTechnology (des spécialistes de l’analyse de risque), lequel explique que la maintenance est un business lucratif, qui entraîne les prestataires à « pousser à la consommation », […]

Wimax : On prend la BLR et on recommence

L’Arcep vient de mettre en demeure sept opérateurs titulaires de licences Wimax qui auraient accusé des retards importants dans leurs calendriers de déploiement. Ces sept opérateurs, précise le communiqué de l’Autorité, sont Altitude Wireless, Axione, Bolloré Telecom, le département de la Charente, la collectivité territoriale de Corse, Nomotech et SHD. Parmi les obligations à remplir […]

100 hackerspace d’Etat à Shanghai

En France, la création et l’activité d’un hackerspace justifie au minimum la mobilisation d’un couple de barbouzes, l’ouverture d’un dossier à la Dcri et la rédaction de rapports de surveillance réguliers sur ces dangereux personnages soupçonnés de se droguer à coup de vapeurs de fer à souder ou de construire des machines infernales (imprimantes 3D, […]

Attaque Scada : le DHS allume un contre-feu politique

« Il n’existe aucune évidence prouvant la réalité de cette intrusion » déclare l’ICS-Cert Américain, après qu’ait été révélée, la semaine passée, une possible attaque informatique visant le système d’alimentation en eau d’une bourgade de l’Illinois. Pourtant, les soupçons avaient été émis par l’Illinois State Terrorism and Intelligence Center (Istic), un organisme peu versé dans […]

La vie épistolaire d’un cyber-flic américain

Fred Baclagan, agent spécial du DoJ de Californie, spécialiste en cybercriminalité mais ne respectant guère lui-même les règles de précautions les plus élémentaires, a vu quelques 38 000 de ses emails ainsi que quelques SMS et messages vocaux étalés sur la place publique. Un « coup » revendiqué par les Anonymous et publié sur Pastebin. […]

Le « trou Tor » sort de l’ombre

Il y a deux mois environ, Eric Filiol déclarait avoir découvert un moyen de pouvoir espionner partiellement le contenu de certains messages véhiculés par Tor, l’onion router. Déclaration qui a immédiatement déclenché une polémique d’une rare virulence sur le bienfait ou non d’une divulgation « non contrôlée ». Du jour au lendemain, des centaines de […]

SCADA : Guerre de l’eau et vannes de hackers

Les histoires d’automatisme se suivent et se ressemblent. Après les centrifugeuses folles d’Iran et les portes de prison réellement aimables , c’est au tour des réseaux d’alimentation en eau nord-Américains d’essuyer les feux des attaques « multi-environnement ». Il faut dire que depuis Stuxnet, l’art de concevoir des « intrusions qui intrusent » sur des […]

Copiez ce lien qui vous en fera voir…

et … Cachez ce sein que je ne saurais voir : une attaque massive a visé le réseau social Facebook et remplacé nombre de photos de famille par des clichés un peu plus représentatifs des Œuvres Complètes (et non censurées) de Russ Meyer illustrant les contes de Boccace. Information qui aurait très bien pu couler […]

Suivi des usagers : Google aussi contre le flicage…

Hasard du calendrier, cette même semaine, le W3C publie le premier brouillon d’un futur RFC baptisé « do not track » (DNT), auquel collaborent les principaux éditeurs de navigateurs… dont Google. Ce RFC devrait définir des standards de codification et de blocage des outils de « suivi à la trace d’internautes », cookies indiscrets et […]

Plus de rubriques

- Malware

- Fuite d'information

- Hack

- Cyber délinquance

- Technologie

- Social engineering

- Alerte

- Documentation

- Société

- Sinistralité

- Analyse

- Forum de la Cybercriminalité

- Sensibilisation

- Organisme Officiel

- Espionnage

- Récompense

- Concours

- Les Assises de la Sécurité

- Scada

- Réseau

- Sécurité

- Education

- Conférence

- Forensique

- Exploit

- Formation

- SPAM

- Administration

- Personnage

- Billet

- Piratage

- Hacktivisme

- Vie privée

- Chantage

- Stockage

- Attaque

- Vol de données

- Chiffrement

- IoT / Scada

MORE_POSTS

Archives

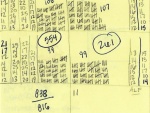

| lun | mar | mer | jeu | ven | sam | dim |

|---|---|---|---|---|---|---|

| « Déc | ||||||

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |