Tweet inquiet de @MabbsSec, ce jeudi soir : « cela fait 18 heures que l’on est sans nouvelles de MalwareTech_Blog. I a été arrêté à l’aéroport, au dernier jour de la DefCon ».

Tweet inquiet de @MabbsSec, ce jeudi soir : « cela fait 18 heures que l’on est sans nouvelles de MalwareTech_Blog. I a été arrêté à l’aéroport, au dernier jour de la DefCon ».

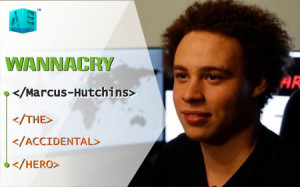

MalwareTech Blog, Marcus Hutchins dans la vraie vie, est un InfoSec Hero Britannique très connu des médias pour avoir découvert et activé le « kill switch » du ransomware WannaCry, sauvant ainsi la vie à des milliers d’ordinateurs… et de DSI. Pour quelle raison ce chercheur discret aurait été mis en garde à vue ?

Très vite, les informations se succèdent. La police du comté de Clark, chef-lieu Las Vegas, nie toute implication et précise qu’il s’agit d’une opération conduite par le FBI. La twittosphère s’agite, l’EFF est immédiatement prévenue histoire d’apporter une éventuelle assistance juridique, et il ne faut pas longtemps pour que les charges soient officiellement publiées. Hutchins est accusé d’avoir, en 2015, collaboré à la diffusion d’un autre Cheval de Troie bancaire nommé Kronos et touché d’importantes sommes d’argent grâce à cette sorte de commerce. Ces faits auraient été découverts lors du vaste coup de filet ayant suivi la fermeture de la place de marché Alphabay. L’acte d’accusation est rédigé le 12 juillet. A cette date, les services de police savent que MalwareTech_Blog participera à la DefCon XXV. Ils laissent donc entrer ce ressortissant étranger sur le territoire US, surveillent son activité tout au long de la manifestation, et l’interceptent le jour de son départ, le 2 août. Le National Cyber Security Centre de Grande Bretagne était semble-t-il au courant et approuve l’arrestation : « C’est là une question d’application de la loi et il serait déplacé d’émettre le moindre commentaire » rapporte la BBC.

Le Ministère de la Justice US rappelle, devant le tollé général que soulève cette affaire, qu’une accusation n’est pas une condamnation, qu’Hutchins est toujours présumé innocent… et qu’il faut laisser aux forces de l’ordre le temps d’éclaircir cette histoire. Laquelle comporte bien des points obscurs. Qui donc est la seconde personne mentionnée dans l’acte d’accusation et dont le nom a été censuré sur tous les documents rendus public ? Quelles sont les preuves tangibles qui ont conduit les fédéraux à recourir à de telles pratiques ? Le passé de l’accusé est-il aussi « blanc » que son présent ? sur ce dernier point, certains prétendent que non, d’autres accordent le bénéfice du doute. Seule ombre au tableau, la justice a la mémoire longue et tient rarement compte des rédemptions.

MalwareTech_Blog, ce n’est un secret pour personne depuis l’affaire WannaCry, est un chercheur spécialisé dans les vecteurs d’attaques bancaires. Qu’il ait travaillé sous couverture pour remonter la filière Kronos, qu’il se soit enregistré sur AlphaBay et acheté des malwares n’a donc rien d’étonnant. C’est également partiellement le cas de bon nombre de chercheurs au cours du temps, à commencer, par exemple, par les pourfendeurs de Botnets de l’équipe de sécurité de Microsoft ou les efforts d’un Xylit0l qui ont conduit à la fermeture du forum Darkc0de. Le FBI lui-même, tout au long de l’enquête Alphabay, a utilisé des méthodes de crapules qui sont interdites sur le vieux continent.

En outre, durant toute l’opération WannaCry, Marcus Hutchins a eu à de multiples reprises des contacts avec les « cyberflics » de Sa Gracieuse Majesté. Lesquels auraient très bien pu l’inculper à cette époque, car il est peu probable que le FBI ait été la seule organisation au courant des travaux et des activités du chercheur. D’autant plus que ces mêmes policiers Britanniques ont activement participé à l’arrestation des administrateurs et de certains abonnés d’Alphabay ou de Hansa. Une dernière hypothèse consisterait à imaginer que cette opération du FBI aurait été planifié de longue date par les autorités fédérales, l’inféodation des services de renseignement Britanniques à leurs confrères du « grand large » faisant le reste.

Defcon a toujours été,pour le FBI, une source d’inspiration. A tel point qu’un concours « Spot de Fed » , avec règlement et cérémonie de remise de T-Shirt. En 2001, Dimitry Sklyarov, d’ElcomSoft, était arrêté puis assigné à résidence par les Fédéraux, pour avoir osé divulguer une méthode d’exploitation visant le chiffrement des ebook d’Adobe. En 2011, c’est au tour de Jacob Appelbaum, porte-parole de Wikileaks et David House, un proche de Bradley Manning. Tous deux sont interceptés au passage de la frontière, peu de temps après qu’Appelbaum ait donné une conférence dans les salons de la Defcon.